Ваші файли були зашифровані - що робити?

- 1049

- 260

- Ira Moore

Однією з найбільш проблемних шкідливих програм сьогодні є троянські або вірусні зашифровані файли на диску користувача. Деякі з цих файлів можна розшифрувати, а деякі ще не. Посібник дає можливі алгоритми дій в обох ситуаціях, способи визначення конкретного типу шифрування на послугах викупу та викупу ID, а також короткий огляд програм захисту від складних вірусів (викуп).

Існує кілька модифікацій таких вірусів або трианг-носіїв (а нові постійно з’являються), але загальна суть роботи зводиться до того, що після встановлення на комп’ютері ваші файли документів, зображень та інших, які є потенційно важливими зашифровано зі зміною розширення та видалення оригінальних файлів, потім ви отримуєте повідомлення у файлі Readme.txt, що всі ваші файли були зашифровані, і для їх дешифрування потрібно надіслати певну суму зловмиснику. Примітка. У оновленні Windows 10 Fall Creators відбувся вбудований захист від вірусів сифез.

Що робити, якщо всі важливі дані зашифровані

Для початківців деяка загальна інформація для шифрування важливих файлів на своєму комп’ютері. Якщо були зашифровані важливі дані на вашому комп’ютері, то спочатку ви не повинні панікувати.

Якщо у вас є така можливість, з комп'ютерного диска, на якому з'явився вірус чаклуна (викуп), скопіюйте десь на зовнішньому накопичувачі (флеш -накопичувач) приклад файлу з текстовим запитом на зловмисника для декодування, плюс копію зашифрований файл, а потім, на можливостях, вимкніть комп'ютер, щоб вірус не міг продовжувати шифрування даних та виконувати решту дій на іншому комп'ютері.

Наступний крок - це з’ясувати, який саме тип вірусу зашифровував ваші дані, використовуючи доступні зашифровані файли: для деяких з них є декодери (деякі я тут вказую, деякі вказані ближче до кінця статті) Деякі - ще немає. Але навіть у цьому випадку ви можете надсилати приклади зашифрованих файлів до антивірусних лабораторій (Касперський, доктор. Веб) для навчання.

Як дізнатися? Ви можете зробити це за допомогою Google, знаходячи дискусії або тип шифрування для розширення файлу. Служби також почали, щоб визначати тип викупу.

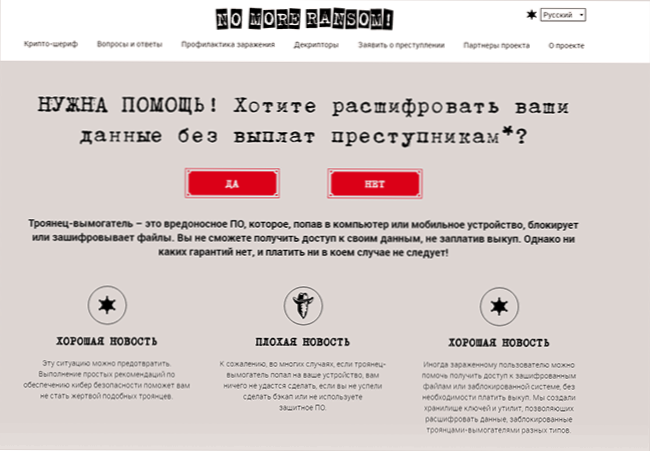

Більше немає викупу

Більше не викуп -це активно розроблений ресурс, що підтримується розробниками безпеки та доступним у версії російської мови, спрямованої на боротьбу з вірусами з шифруванням (троянці -robbers).

З удачею більше не може допомогти розшифрувати ваші документи, бази даних, фотографії та іншу інформацію, завантажити необхідні програми для декодування, а також отримати інформацію, яка допоможе уникнути таких загроз у майбутньому.

Більше не викупуйте, ви можете спробувати розшифрувати свої файли та визначити тип вірусу Sipper таким чином:

- Клацніть "Так" на головній сторінці служби https: // www.Номорейка.Org/ru/index.HTML

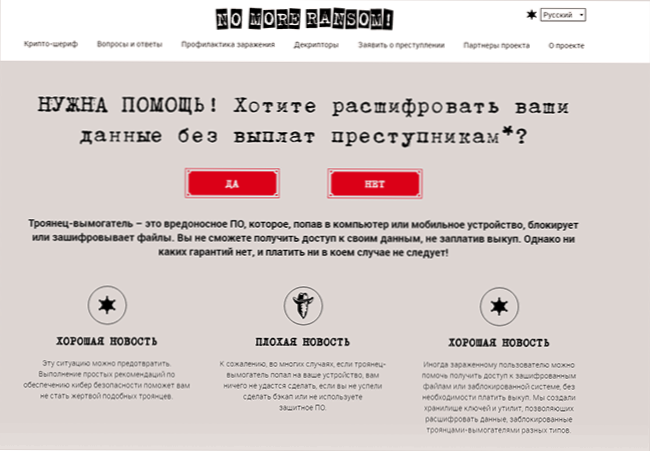

- Сторінка "Криптовод" відкриється, де ви можете завантажити приклади зашифрованих файлів з розміром не більше 1 Мб (я рекомендую завантажити некостюючі конфіденційні дані), а також вказувати електронні адреси або сайти, на які потрібні шахраї покупка (або завантажте файл Readme.txt з попитом).

- Натисніть кнопку "Перевірити" і чекайте завершення перевірки та його результату.

Крім того, на сайті доступні корисні розділи:

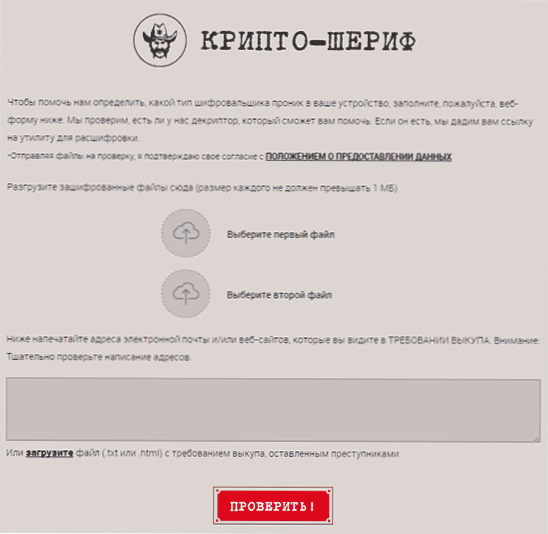

- Декровики - це майже всі утиліти, що існують у поточний час, щоб розшифрувати файли зашифровані віруси.

- Профілактика інфекцій - інформація, спрямована насамперед на користувачів -початківців, що може допомогти уникнути зараження в майбутньому.

- Запитання та відповіді - інформація для тих, хто хоче краще зрозуміти роботу вірусів та дій шифрування у випадках, коли ви стикаєтесь з тим, що файли на комп’ютері були зашифровані.

Сьогодні більше жодного викупу є, мабуть, найбільш релевантним та корисним ресурсом, пов'язаним з розшифровкою файлів для російського користувача, рекомендую.

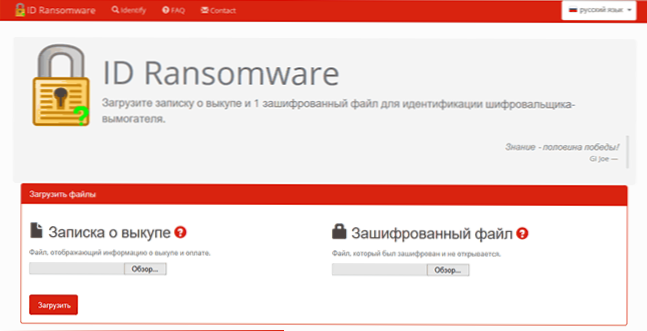

ID Ransomware

Ще одна така послуга -https: // id -ransomware.Зловмисне програмне забезпечення.Com/(правда, я не знаю, наскільки добре це працює для російських варіантів вірусу, але варто спробувати, подати послугу приклад зашифрованого файлу та текстового файлу, що вимагає покупки).

Після визначення типу шифрування, якщо вам вдалося, спробуйте знайти корисність для розшикування цієї опції на вимогах, як: type_ -shifor декориптора. Такі комунальні послуги безкоштовні та виробляються антивірусними розробниками, наприклад, кілька таких комунальних послуг можна знайти на Касперському https: // веб -сайті підтримки.Касперський.RU/віруси/утиліта (інші комунальні послуги ближче до кінця статті). І, як уже згадувалося, не соромтеся звертатися до розробників антивірусів на їхніх форумах або до служби підтримки поштою.

На жаль, все це не завжди допомагає і не завжди має робочі декодери файлів. У цьому випадку сценарії різні: багато зловмисників оплати праці, заохочуючи їх продовжувати цю діяльність. Деякі користувачі допомагають програмам відновити дані на комп’ютері (оскільки вірус, що робить зашифрований файл, делії є звичайним важливим файлом, який теоретично можна відновити).

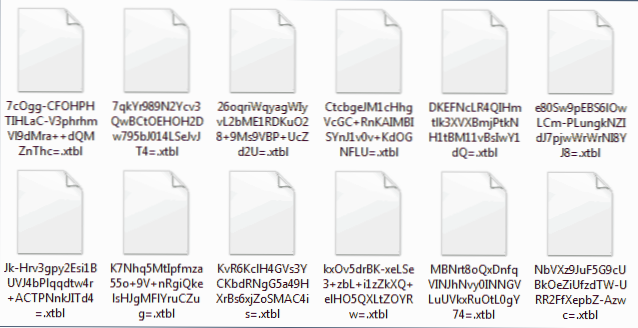

Комп'ютерні файли зашифровані в XTBL

Один з останніх варіантів для монітора вірусу шифрує файли, замінюючи їх файлами розширенням .XTBL та ім'я, що складається з випадкового набору символів.

У той же час на комп’ютері розміщено текстовий файл.TXT приблизно з наступним вмістом: "Ваші файли були зашифровані. Щоб розшифрувати їх, вам потрібно надіслати код на електронну адресу [email protected], [email protected] або deshifrovka@Індія.Com. Далі ви отримаєте всі необхідні інструкції. Спроби розшифрувати файли незалежно призведуть до безповоротної втрати інформації »(Адреса пошти та тексту може відрізнятися).

На жаль, спосіб розшифрувати .Наразі XTBL не є (як тільки з’явиться, інструкція буде оновлена). Деякі користувачі, які мають дійсно важливу інформацію про звіт про комп’ютер на антивірусних форумах, що вони надіслали авторам вірусу 5000 рублів або іншої необхідної суми та отримали декодер, але це дуже ризиковано: ви не можете отримати.

Що робити, якщо файли були зашифровані .Xtbl? Мої рекомендації виглядають наступним чином (але вони відрізняються від тих, що знаходяться на багатьох інших тематичних сайтах, де, наприклад, вони рекомендують негайно вимкнути комп'ютер з мережі або не видаляти вірус. На мою думку, це зайве, і в поєднанні обставин це може бути навіть шкідливо, але ви вирішите.):

- Якщо ви знаєте, як перервати процес шифрування, знявши відповідні завдання у дозаторі завдань, вимкнувши комп'ютер з Інтернету (це може бути необхідною умовою для шифрування)

- Пам'ятайте або запишіть код, який зловмисники вимагають надіслати на адресу електронної пошти (просто не до текстового файлу на комп’ютері, про всяк випадок, щоб він також не виявився зашифрованим).

- Використання MalwareBytes AntiMalware, пробна версія Інтернет -безпеки Касперського або ДР.Веб -ліки він видаліть вірус, шифруючі файли (всі ці інструменти добре справляються з цим). Я раджу вам по черзі за допомогою першого та другого продукту зі списку (однак, якщо у вас встановлений антивірус, встановлення другого "зверху" є небажаною, оскільки це може призвести до проблем на комп’ютері.)

- Зачекайте декодера від будь -якої противірусної компанії. На передньому плані тут Касперський лабораторія.

- Ви також можете надіслати приклад зашифрованого файлу та необхідного коду для [email protected], Якщо у вас є копія одного і того ж файлу в незашифрованому вигляді, надішліть його теж. Теоретично це може прискорити появу декодера.

Що не слід робити:

- Перейменуйте зашифровані файли, змініть розширення та видаліть їх, якщо вони важливі.

Це, мабуть, все, що я можу сказати про зашифровані файли з розширенням .XTBL в даний час.

Файли зашифровані Better_call_saul

Останніх вірусів шифру - кращий дзвінок Саул (Троян -раном.Win32.Тінь), встановлення розширення .Better_call_saul для зашифрованих файлів. Як розшифрувати такі файли ще не зрозуміло. Ті користувачі, які пов'язані з лабораторією Касперського та ДР.Веб отримана інформація про те, що ви цього не можете зробити зараз (але все одно намагайтеся надіслати її - більше зразків зашифрованих файлів від розробників = частіше знайти метод).

Якщо виявиться, що ви знайшли метод дешифрування (t.Е. Він десь викладений, але я не відслідковував), будь ласка, поділіться інформацією в коментарях.

Троян-рента.Win32.Аура та троян-ренсом.Win32.Рахні

Наступний Троян, шифруючи файли та встановлюючи їх розширення з цього списку:

- .Заблокований

- .Криптовалюта

- .Кракенський

- .AES256 (не обов'язково цей троян, є й інші, які встановлюють однакове розширення).

- .Codercsu@gmail_com

- .Ен

- .Ошит

- Та інші.

Щоб розшифрувати файли після роботи цих вірусів, на веб -сайті Касперського є безкоштовна утиліта Rakhnidecryptor, доступна на офіційній сторінці http: //.Касперський.RU/віруси/дезінфекція/10556.

Існує також детальні інструкції щодо використання цієї утиліти, що показують, як відновити зашифровані файли, з яких я хотів параметр SET).

Якщо у вас є ліцензія на антивірус DR.Web Ви можете використовувати безкоштовне дешифрування з цієї компанії на сторінці підтримки http: //.Drweb.Com/new/free_unlocker/

Ще один варіант для вірусу Sipper

Рідше, також знайдені наступні троянці, шифруючі файли та потребують грошей на декодування. Відповідно до цих посилань, є не лише утиліти для повернення файлів, але й опис знаків, які допоможуть визначити, що у вас є цей вірус. Хоча в цілому, оптимальний шлях: використання антивірусу Касперського, сканувати систему, дізнайтеся назву Троян за класифікацією цієї компанії, а потім шукайте корисність за цією назвою.

- Троян-рента.Win32.Ректор - тут доступна безкоштовна утиліта для декодування та використання.Касперський.RU/віруси/дезінфекція/4264

- Троян-рента.Win32.Xorist -це аналогічний троян, який відображає вікно з проханням надсилати платні SMS або контакт електронною поштою для отримання інструкцій щодо розшифровки. Інструкції щодо відновлення зашифрованих файлів та утиліти XoristDecryptor для цього знаходяться на сторінці підтримки http: //.Касперський.RU/віруси/дезінфекція/2911

- Троян-рента.Win32.Ранно, Троян-Рансом.Win32.Fury - RannochDecryptor Utility http: // підтримка.Касперський.RU/віруси/дезінфекція/8547

- Троян.Кодер.858 (XTBL), Троян.Кодер.741 та інші з однойменною (під час пошуку антивірусного ДР.Веб або вилікувати його) та різні номери - спробуйте шукати в Інтернеті на ім'я Троян. Для деяких із них є утиліти DSHPENT від DR.Веб, також якщо ви не змогли знайти утиліту, але є ліцензія на ДР.Веб, ви можете використовувати офіційну сторінку http: // підтримка.Drweb.Com/new/free_unlocker/

- CryptOlocker - Для розшифровки файлів після роботи криптовалют ви можете використовувати сайт http: // dechryptcryptolocker.com - Після надсилання прикладу файлу ви отримаєте ключ та утиліту для відновлення файлів.

- На сайті https: // bitbucket.Org/jadacyrus/ransomwareramovalkit/Завантаження комплекту для видалення викупу доступу - великий архів з інформацією про різні типи шифрування та утиліти дешифрування (англійською мовою)

Що ж, з останніх новин - Касперська Лабораторія разом з правоохоронцями з Нідерландів розробив декоратор викупного програмного забезпечення (http: // noransom.Касперський.Com) Розшифрувати файли після конво, але в наших широтах цього вимагання ще не знайдено.

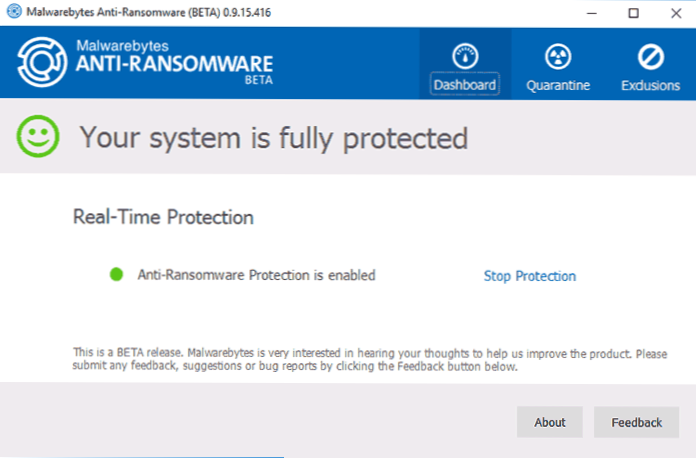

Захист від вірусів шифрування або викупного програмного забезпечення

У міру поширення викупу, багато виробників антивірусів та засоби боротьби з шкідливими програмами почали робити свої рішення для запобігання роботи шифрування на комп’ютері, серед них їх можна відрізнити:- Malwarebytes анти-рендозахисне програмне забезпечення

- Bitdefender Anti-Ransomware

- Винограм

Але: ці програми розроблені не для декодування, а лише для запобігання шифрування важливих файлів на комп’ютері. У будь-якому випадку, мені здається, що ці функції повинні бути реалізовані в антивірусних продуктах, інакше отримується дивна ситуація: користувачеві потрібно тримати антивірус на комп’ютері, засоби боротьби з рекламним програмним забезпеченням та зловмисним програмним забезпеченням, а тепер також утиліти анти-Ransomware, плюс Антипровід.

До речі, якщо ви раптом виявите, що вам є що додати (адже я не можу встигнути відстежувати, що відбувається з методами розшифровки), повідомити в коментарях, ця інформація буде корисною для інших користувачів, які стикалися проблема.