VPN налаштування в Linux

- 3840

- 227

- Mrs. Delbert D'Amore

Віртуальні мережі, засновані на технологіях VPN, використовуються для різних цілей, і сьогодні забезпечують не лише побудови корпоративних мереж або захисту при використанні громадських зв’язків, але й доступ до Інтернету. Крім того, завдяки VPN, відвідуючи веб -ресурси, що обходять блокування, зберігаючи конфіденційність, що нещодавно хвилюється користувачами. Процес налаштування VPN для кожної системи має свої характеристики і може бути виконаний у різних варіантах. Залежно від багатьох факторів, включаючи мету та тип побудови мережі, існує кілька способів впровадження технологій. Ми розглянемо, як встановлено VPN на Linux, а також уточнимо, чому це з'єднання застосовується.

Техніка підключення VPN у Linux.

Що таке VPN і чому це потрібно

Для початку ми розберемося, що таке віртуальна приватна мережа (віртуальна приватна мережа) та як застосовується цей тип технології. Завдяки VPN, ви можете поєднати будь -яку кількість пристроїв у приватну мережу та надати безпечний канал для передачі даних. Отже, використовуючи цей тип з'єднання, користувачі можуть підтримувати конфіденційність в Інтернеті та не турбуватися про безпеку даних, в тому числі під час роботи в мережах із загальним доступом. Підключення до VPN уникає перехоплення інформації від зловмисників, оскільки маршрут обміну пакетами надійно захищено шифруванням та автентифікацією користувачів. Дані зашифровані на стороні відправника та слідкують за каналом зв'язку у зашиковуваній формі, і розшифровано вже на пристрої одержувача, в той час як обидва включають загальний ключ доступу. За допомогою VPN можна створити надійну мережу поверх недостовірної (зазвичай Інтернет). Підключення користувача виконується не безпосередньо, а за допомогою сервера, підключеного до внутрішньої чи зовнішньої мережі. Це забезпечує конфіденційність в Інтернеті, оскільки в цьому випадку веб -ресурси будуть видимими для IP -сервера, на який підключений клієнт. Сервер вимагатиме проходження процедури ідентифікації, а також аутентифікації навіть після уповноваженого користувача, можна працювати з мережею. Найчастіше VPN використовується в таких випадках:

- Інтернет -з'єднання за допомогою VPN часто застосовується постачальниками міських мереж, а також на підприємствах. Плюс цього методу впровадження - це безпека каналу зв'язку, оскільки можна налаштувати різні кроки безпеки. Це забезпечено, налаштовуючи одну мережу поверх іншої та доступ до Інтернету через дві різні мережі.

- Всередині корпоративної мережі. Асоціація в одній мережі дозволяє отримати безпечний доступ до мережі, скільки працівників до комп’ютерів, незалежно від їх розташування та видалення з сервера.

- Поєднання компонентів корпоративної мережі. Використовуючи VPN для забезпечення взаємодії різних частин підприємства, можна організувати доступ до них до певних ресурсів загальної мережі для них.

Реалізація технології доступна для різних пристроїв, експлуатація яких підтримується опцією, або є клієнт VPN, який може виконувати порти за допомогою TCP/IP до віртуальної мережі. Користувач може самостійно виконувати всі налаштування дій. Потреба в цьому навіть не виникає з метою обходу регіональних замків, оскільки для цього ви не можете налаштувати VPN на комп’ютері (для відвідування заблокованих ресурсів достатньо встановлення третьої партії, встановлення спеціального розширення для браузери або використання побудованої функціональності спостерігача). Встановлення VPN на ПК або ноутбуці часто потрібно, якщо постачальник змінюється на налаштування доступу до Інтернету. Налаштування VPN під Linux має свої специфічні особливості, враховуючи універсальність ОС, але принцип залишається тим самим.

Налаштування сервера на Linux

Розглянемо створення сервера PPTP VPN на платформі сервера Ubuntu. За допомогою Linux легко розширити сервер, і ви можете це зробити навіть на слабкому пристрої. Найпростіший у впровадженні VPN за допомогою PPTP, оскільки для здійснення не потрібно встановлювати сертифікати для клієнтів, а автентифікація виконується завдяки введенню імені та пароля. Спочатку вам потрібно встановити пакети:

Sudo apt-get install pptpd

Коли встановлені пакети PPTP VPN, слід налаштувати сервер. Щоб встановити діапазон адрес та виконати інші основні налаштування, відкрийте файл /etc /pptpdd.Conf (редагувати права адміністратора):

Nano /etc /pptpd.Конфігурація

Для розподілу більше ста з'єднань одночасно ми знаходимо з'єднання. Цей параметр повинен бути повідомлений, після чого ми вказуємо в цьому рядку необхідне значення кількості з'єднань. Щоб надіслати пакети VPN мовлення, вам доведеться вирішити параметр BCRELay. Далі перейдіть до кінця файлу, де ми налаштували адресу. Додайте адресу сервера до мережі VPN:

Localip 10.0.0.1

Адреса адрес для розповсюдження клієнтів (ми негайно виділяємо з деякою маржею, оскільки вона не буде працювати для збільшення кількості без перезавантаження PPTPD):

Віддалений 10.0.0.20-200

Якщо у вас є кілька зовнішніх IP, ви можете вказати, який із них слухати інтерфейси вхідного PPTP:

Слухайте зовнішній IP

Параметр швидкості дозволяє встановити швидкість з'єднання (біт/с). Зберегти та закрити файл. Решта параметрів можна налаштувати в/etc/ppp/pptpd-точки:

Sudo nano/etc/ppp/pptpd-options

У секторі #Encryption, який відповідає за шифрування, слід повідомити про застосування застосування застарілих та небезпечних методів аутентифікації:

Відмова

Відмова

Відмова

Параметр Proxyarp повинен бути включений, він відповідає за введення підтримки проксі -сервера ARP. Параметр блокування дозволяє дозволити (для цього ми коментуємо) або забороняти (для цього ми звітуємо) користувачеві декілька з'єднань. Зберегти та закрити файл. Налаштування сервера завершено, але для створення клієнтів, зробіть відповідні записи в/etc/ppp/chap-scrects:

Sudo nano/etc/ppp/chap-secrets

Вони виглядають приблизно так:

Ім'я користувача1 *Пароль12345 *

Ім'я користувача2 10.10.12.11 пароля345*

username3 * пароль787 10.10.одинадцять.21

Для кожного користувача ми призначимо його ім’я, пароль, віддалений та локальний IP, поділивши ключ ключа. Ми прописуємо віддалену адресу, якщо у клієнта є статичний IP і за умови використання такого виключно, інакше бажано поставити зірки, щоб з'єднання безумовно виконано. Локальна адреса вказана, коли користувача виділяється на один і той же IP у мережі VPN. У прикладі для клієнта, у першій версії, з'єднання проводиться із будь -якого зовнішнього IP -адреси, першим доступним є локальний. У другому випадку буде виділено перший доступний, але з'єднання здійснюються лише із зазначеної адреси. По -третє, ви можете підключитися до мережі з будь -якої адреси, в той час як локальний буде випущений той, який ми прописали. Налаштування сервера VPN PPTP завершено, перезапустіть її:

Sudo Service PPTPD перезапуск

Сам пристрій не потребує перезавантаження.

Налаштування клієнтів VPN

Ви можете налаштувати клієнтську частину сервера VPN в будь -якій ОС, але ми налаштуємось на Ubunta. За великим рахунком, з'єднання також буде працювати з параметрами за замовчуванням, але краще вказати тип з'єднання та виконати деякі інші налаштування. Встановлення VPN на Ubuntu передбачає такі дії:

- У меню "Система" ми переходимо до "Параметри" та вибираємо "Мережеві з'єднання".

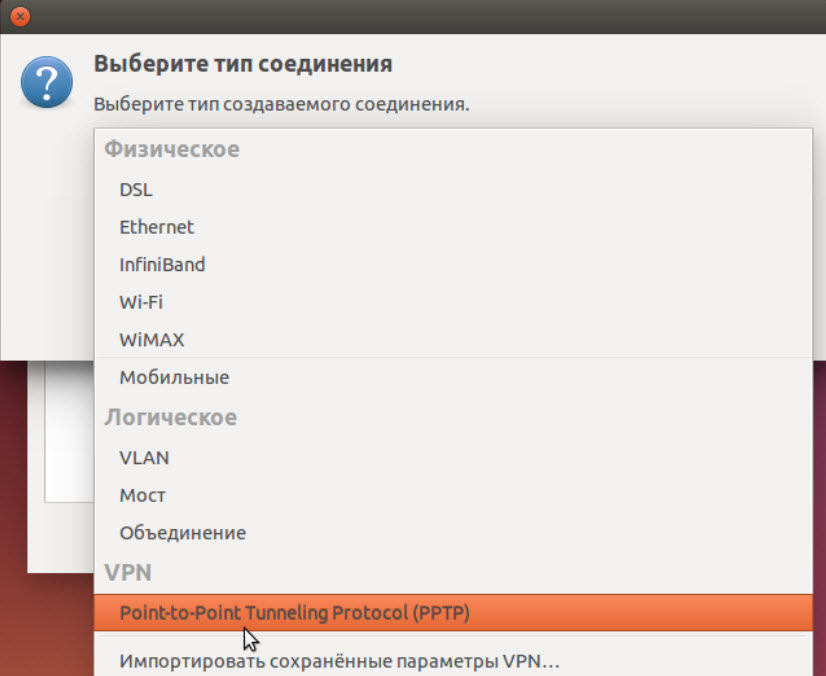

- Виберіть тип з'єднання "Тунельний протокол PPTP".

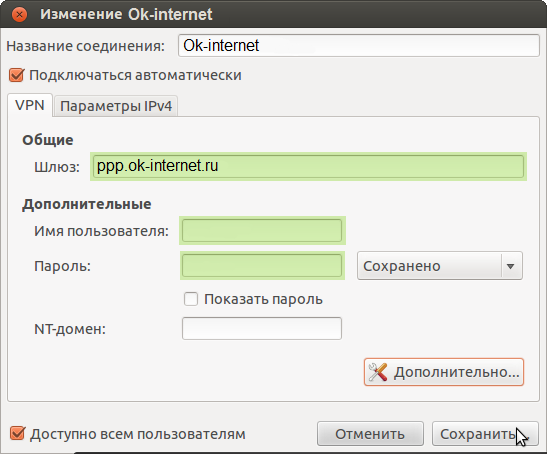

- Ми присвоюємо ім'я або залишаємо ім'я, як передбачено.

- У полі "шлюз" ми керуємо зовнішнім сервером IP -сервера, встановлюємо ім’я та пароль (праворуч від поля для пароля, є можливість зберегти його для цього користувача).

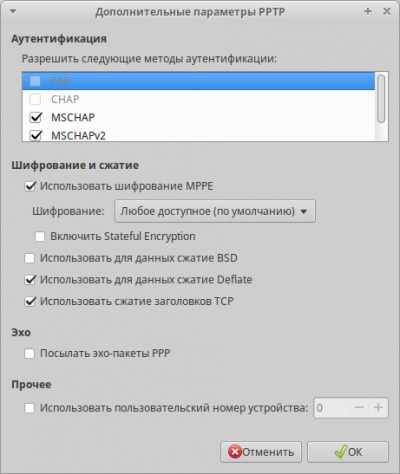

- Клацніть "додатково", і в новому вікні ми ставимо прапор навпроти елемента "Використовувати шифрування MPPE" (це необхідна умова для зв'язку з сервером).

- Тепер ми застрягли у вікнах і підключаємось до нашого сервера.

Налаштування мережі VPN для Linux завершено, і пристрої можна підключити локально, але для введення в Інтернет через VPN вам потрібно буде виконати ще кілька налаштувань.

Налаштування доступу до Інтернету через VPN

Коли ми з'ясували локальну мережу, ми починаємо налаштувати з'єднання з Інтернетом. Для з'єднання в терміналі ми прописуємо такі команди:

iptables -t nat -a postrouting -o eth0 -s 10.0.0.1/24 -J Маскарад

iptables -a вперед -s 10.0.0.1/24 -j прийняти

iptables -a вперед -d 10.0.0.1/24 -j прийняти

Менше 10.0.0.1/24 має на увазі локальний IP -сервер та мережеву маску. Ми наполягаємо:

iptables-Save

І ми підтверджуємо нові параметри:

Iptables-apply

Тепер на Linux є можливість зв’язатися з Інтернетом за допомогою VPN, а решта переваг роботи з віртуальною мережею також доступні. Відвідувані ресурси побачать зовнішню адресу сервера, яка визначатиме конфіденційність, а з'єднання буде надійно захищено від хакерських атак та забезпечить безпеку передачі даних.

- « Виправлення помилки щось пішло не так, спробуйте перезапустити досвід GeForce

- Видалення лінії пошуку в Windows 10 »