Фортеця піску, яка показала світ вразливості краху та привид

- 1409

- 393

- Bradley Turner PhD

Зміст

- Уразливості зустрічаються щодня. Що особливого в цих двох?

- Пристрої, на яких процесори потенційно сприйнятливі до атак?

- Чи є якісь віруси, які керують кризами та привидами, і захищатимуть антивірус проти них?

- Який захист від Meltdown та Spectre доступний сьогодні?

- Оновлення операційних систем

- Оновлення браузера

Вразливості для краху та привидів дозволяють шкідливу програму навіть не наділену підвищеними привілеями, отримати доступ до всієї пам’яті пристрою або лише додатків (Spectre) та викрадення даних, які завантажуються в нього. А саме: паролі, криптографічні ключі, вміст особистого листування, документи, фотографії ... що загрожує, я думаю, що зрозуміло, чи є способи захисту від цих загроз сьогодні?

Уразливості зустрічаються щодня. Що особливого в цих двох?

Breesh в безпеці операційних систем та інших програмних продуктів дійсно знаходить постійно. І ми, користувачі, за рідкісними винятками не відстежуємо ці події, просто налаштували оновлення, які розробники надсилають, і ми вважаємо, що ми в будинку.Ідентифікація вразливості в архітектурі таких, здавалося б, захищених пристроїв як процесорів - надзвичайне явище. Як виявилося, ніхто в світі, включаючи найбільші корпорації для виробників програмного забезпечення та обладнання, не був готовий до нього. Тому навіть через тижні після того, як світ дізнався про "Згаду" та "Спектр", 75% комп’ютерів все ще піддаються потенційній загрозі. Тобто вони не зможуть повністю протистояти атакам у разі початку роботи цих вразливих місць.

Пристрої, на яких процесори потенційно сприйнятливі до атак?

Наступні процесори та СОК були порушені:

- Інтель: Загрози через Spectre піддаються всім процесорам, випущеним після 1995 року, починаючи з Pentium Pro. Винятки - ітанік та атом до 2013 року. Через крах, всі системи на основі дуету CPO (випуск 2006) та новіші можуть вплинути.

- AMD: Пробактори цього бренду загрожують лише атаками через Spectre, але не зрізання. Про яку серію процесора говорять, виробник не повідомляв, але останні Ryzen та Epyc, безумовно, під загрозою.

- ARM64: Вразливість підлягає пристроям на основі Cortex-A8, A9, A15, A17, A57, A72, A73, A75, R7, R8, Apple A, Nvidia Tegra та ін. Більш детальна інформація надається на веб -сайті Офіційного ARM.

- IBM Power 8 І 9.

Чи є якісь віруси, які керують кризами та привидами, і захищатимуть антивірус проти них?

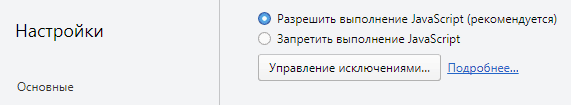

Епідемії шкідливого програмного забезпечення, що керує вразливістю краху та привидів, ще не зафіксовано, але все ще немає гарантій, що вони не виникнуть найближчим часом. Одним із векторів атаки, найбільш вірогідним у поточних умовах є код JavaScript в Інтернет -ресурсах.Якщо ваш браузер включений у виконання сценаріїв JS (і він увімкнено за замовчуванням), і немає іншого захисту, ви можете дізнатися про інфекцію заднім числом, коли ваші паролі та конфіденційні дані протікають у чужих руках. А як щодо антивірусу? Це також не гарантує 100% безпеки, оскільки не так просто відрізнити визичку та привид від поважного застосування експлуатації від поважного застосування.

Поки що патч, який охоплює прогалини, повністю встановлений у системі, залишається лише сподіватися на власну обережність та заходи щодо зменшення ймовірності нападів, запропонованих розробниками окремих програмних продуктів.

Який захист від Meltdown та Spectre доступний сьогодні?

Оновлення операційних систем

У найгіршому положенні сьогодні користувачі систем Windows на основі процесора від Intel були. Раніше опубліковані оновлення для закриття вразливості принесли їм багато проблем, найбільш нешкідливим з яких було зниження продуктивності комп'ютера. Менш успішні Windows мають більш серйозні несправності - постійне перезавантаження, сині екрани смерті і навіть повна неможливість завантаження операційної системи. Через масові скарги Microsoft відкликав виправлення, але взамін ще не запропонував.Власникам процесорів AMD більше пощастило. Перша партія патчів Microsoft також була проблематичною, але тепер ситуація була виправлена, рішення було знайдено та перевірено, несправностей ще немає функцій. Але перед встановленням виправлень Microsoft рекомендує переконатися, що її сумісність за допомогою антивірусної програми, що працює на машині.

Власники пристроїв Apple на основі Mac OS 10.13.2, телевізор ОС 11.2 та iOS 11.2 також може оновити свої системи та спокійно жити.

Окрім постачальників дистрибуції, самі виробники процесорів подбали про користувачів Linux. Наявні рішення для платформ Intel збираються тут. Інформація про захист систем на AMD - тут.

Оновлення браузера

Рішення, пропоновані розробниками веб -браузерів.

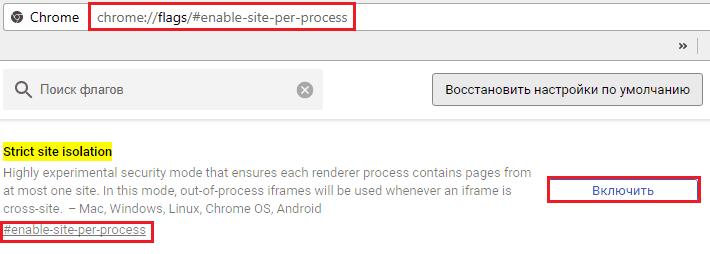

- Google Хром і Опера. Оновлення програм проти зараження через Meltdown та Spectre наразі розробляються та будуть доступні наприкінці січня. Поряд із їх встановленням, Google радить усім користувачам браузерів на основі Chromium, щоб включити функцію ізоляції сайту, щоб кожен веб -ресурс відкривався в окремому процесі.

- Фактична версія Мозілья Фефокс Захист від експлуатації вразливостей вже звільнений. Ви можете завантажити його тут.

- Захищений браузер Сафарі Доступно для завантаження з тієї ж сторінки, де є оновлення системи для пристроїв Apple.

- Windows 7, 8 користувачів.1 і 10 настійно рекомендується встановити виправлені версії Internet Explorer 11 І Обрізати. Навіть ті, хто не використовує цих браузерів.

***

Зараз ситуація формується так, що ні постачальники обладнання, ні розробники операційних систем не можуть дати нам 100% гарантій нападу від атак через Meltdown та Spectre. Однією з причин є проблеми сумісності патчів з багатьма програмними продуктами, які були виявлені в процесі вивчення вразливих місць та намагаються створити виправлення. Одне зрозуміло: найближчим часом не буде універсальної медицини для всіх, і ви можете кардинально вирішити проблему, лише замінивши компрометовані процесори на нові, які ще не створені, які не матимуть таких «червотонів» у їх архітектура.- « Завантажити ОС Chromium (Chrome OS), встановлення на флеш -накопичувачі USB, налаштування

- Як дізнатися кількість ядер із процесора »