Bitlocker піде - закриття флеш -накопичувача USB або картки пам'яті від Windows 11 та 10

- 2514

- 247

- Ira Moore

Якщо ви зберігаєте дані, чутливі до доступу несанкціонованих осіб на знімних накопичувачах: флеш -накопичувач, карта пам'яті, зовнішній диск, розумне може бути шифрування цих даних з доступом паролем або з іншим методом розблокування: це Можна досягти, придбавши накопичувачі за допомогою функції шифрування, використовуючи третій партії програми, такі як veraacrypt або вбудовані інструменти Windows.

Ці інструкції детально про те, як використовувати BitLocker, щоб перейти в Windows 11 та Windows 10, щоб зашифрувати дані на флеш -накопичувачі USB, карту пам'яті або інший знімний диск, а також додаткову інформацію, яка може виявитися корисною для деяких читачів.

Увімкнення шифрування даних на знімних накопичувачах у Bitlocker

Перед початком, зауважте: Щоб включити BitLocker, щоб перейти на шифрування, вам потрібно буде використовувати редакційний офіс Pro або Enterprise, у домашній версії немає Windows 11/10. Однак вже зашифрований диск можна використовувати в домашньому виданні. Також є вирішення: як увімкнути шифрування Bitlocker у домашній часи Windows (підходить для Windows 11).

Для того, щоб зашифрувати USB -флеш -накопичувач або інший знімний диск, достатньо використовувати наступні кроки:

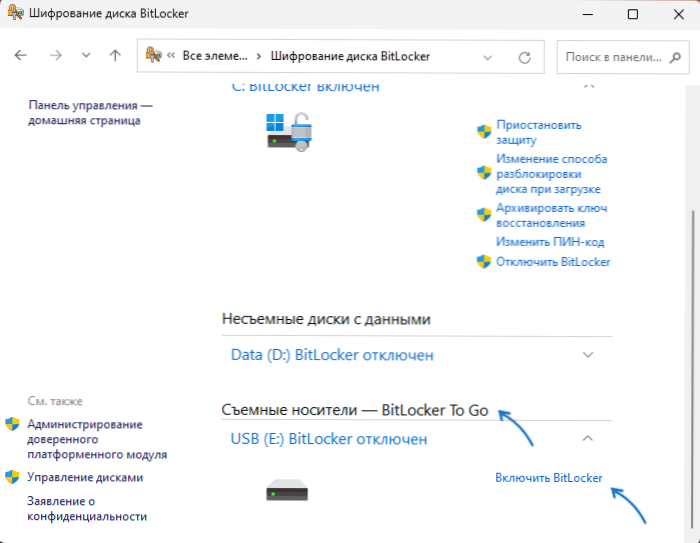

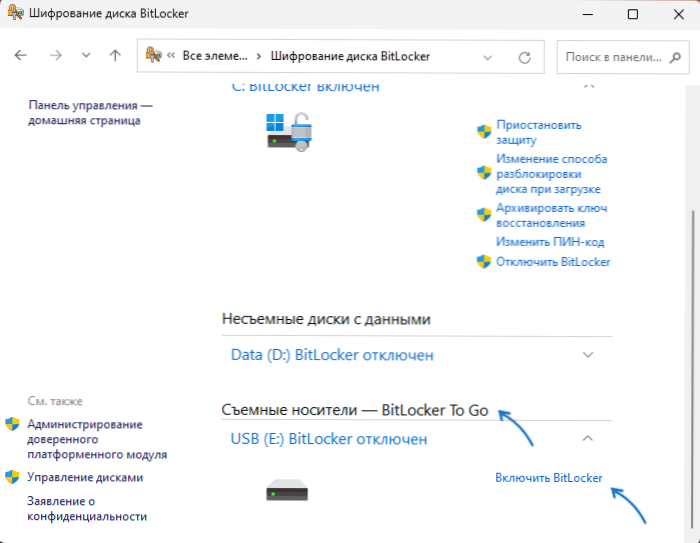

- Клацніть з правою кнопкою миші відповідно до накопичувача в провіднику та виберіть "Увімкніть BitLocker" (у Windows 11, спочатку потрібно натиснути "Показати додаткові параметри" у контекстному меню) або відкрити панель керування, виберіть "Класніння диска Bitlocker ", а потім увімкніть клацання" Bitlocker "праворуч від потрібного накопичувача у списку" Знімні носії - BitLocker, щоб піти ".

- Виберіть метод, який буде використаний для доступу до даних дисків - пароль (і вкажіть досить складний пароль) або смарт -карту, якщо ваш комп'ютер підтримує смарт -картки.

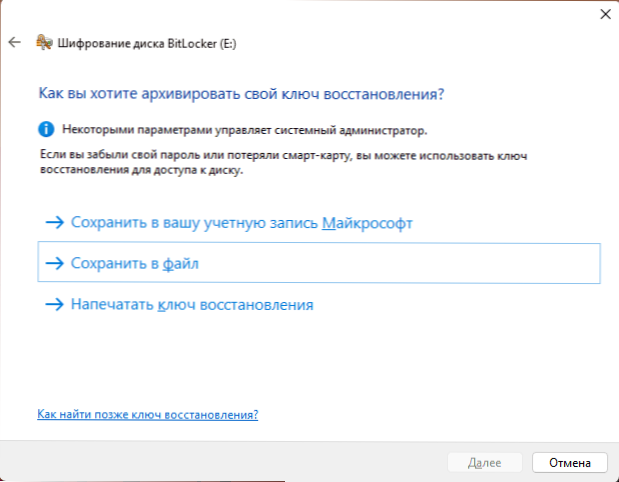

- Вкажіть місце обслуговування ключа відновлення BitLocker - він стане в нагоді, якщо ви забудете пароль, а також у випадках пошкодження файлової системи на диску: У цьому випадку пароль може не знадобитися для розблокування, Але ключ відновлення.

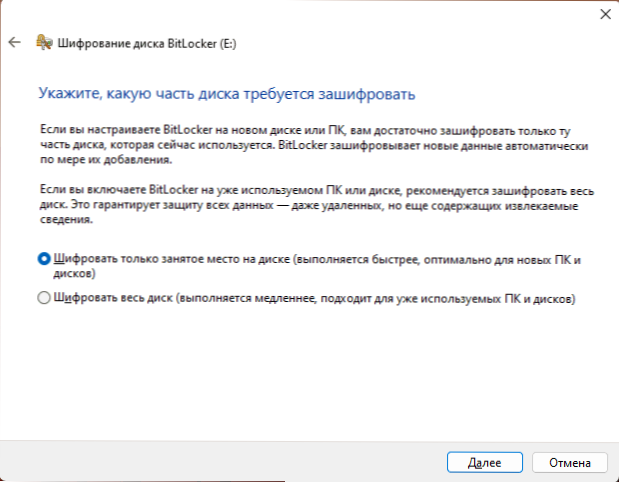

- Виберіть, чи окуповане місце на диску (наявні на ньому файли), або весь диск (стане в нагоді, якщо накопичувач вже використовувався раніше - якщо весь диск не зашифрований, то файли потенційно є потенційно Присутній та віддалений від нього можна відновити навіть без пароля).

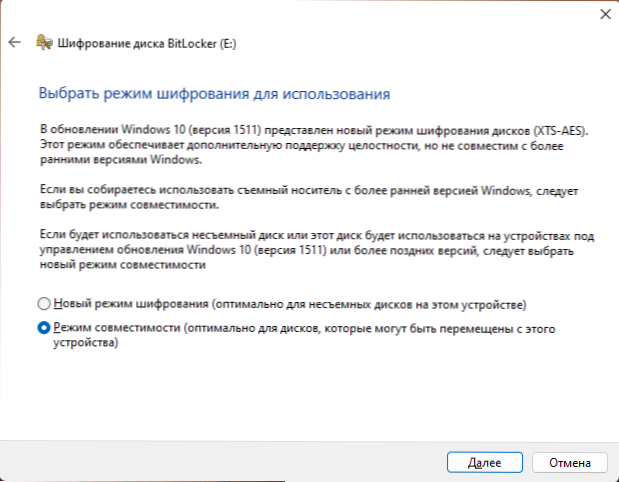

- Виберіть режим шифрування: Режим сумісності стане в нагоді, якщо передбачається, що накопичувач буде використовуватися у версіях Windows до Windows 10 1511

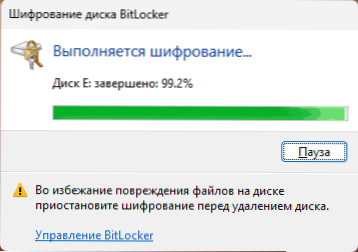

- Натисніть "Далі" і чекайте завершення процесу шифрування.

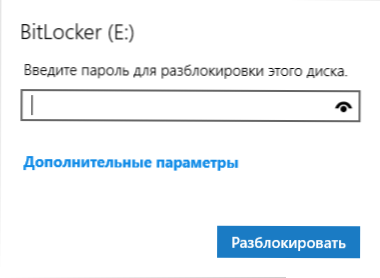

Готовий, накопичувач зашифрований, а доступ до даних на ньому може ввести лише пароль (або за допомогою смарт -картки), який буде запитуватися на кожній флеш -накопичувачі або картці пам'яті на комп'ютер і спроба відкрити його (під час підключення ви можете Також див. Повідомлення "Відмовили" у доступі ", перш ніж розблокувати накопичувач):

Наскільки надійне таке шифрування? Я не знаю про випадки, коли доступ до зовнішнього накопичувача, зашифрованого за допомогою BitLocker, був доступний інакше, ніж вибираючи пароль, і з досить складним паролем він буде майже не реалістичним для сучасного обладнання (однак, вразливості для внутрішніх системних дисків нещодавно виявляються Bitlocker.).

Окремо слід мати на увазі, що шифрування BitLocker захищає від несанкціонованого доступу до даних, але не захищає від їх втрати: привід може бути відформатований без введення пароля, він також може бути виключений, що у випадку шифрування може призвести до більш серйозних наслідків (неможливості відновити решту даних), ніж без шифрування.

додаткова інформація

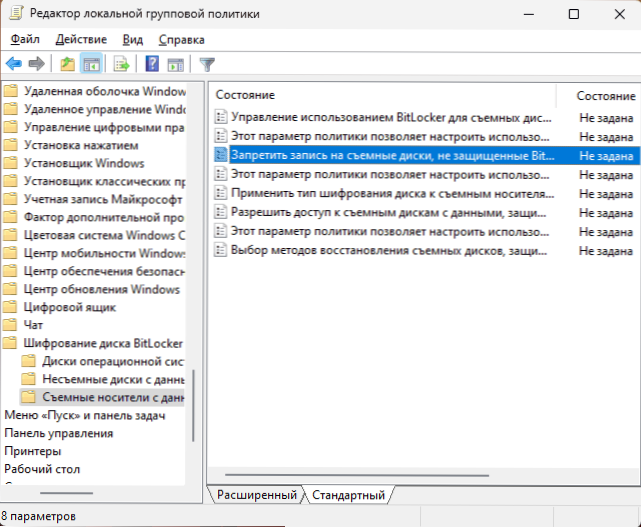

Для системних адміністраторів Bitlocker, що переходить на шифрування, може бути корисним у редакторі локальної групової політики в розділі конфігурації комп'ютера - "Адміністративні шаблони" - "Компоненти Windows" - "Закриття даних" BitLocker ":

- Заборонити запис на знімні диски, які не захищені Bitlocker, -це повна заборона на нотатки на не ениптованих накопичувачах.

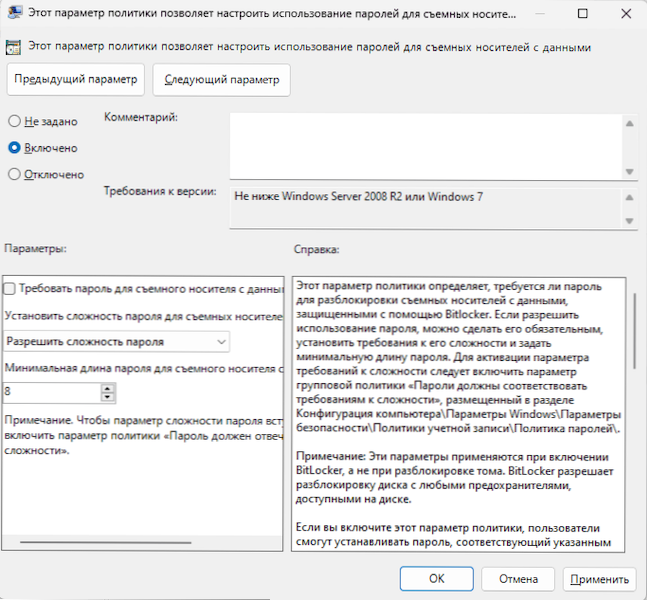

- Налаштування використання паролів для знімних накопичувачів даних - дозволяє налаштувати необхідну складність паролів для накопичувачів шифрування.

- BitLocker Використовуйте управління для знімних накопичувачів - дозволяє заборонити декодування (відключити BitLocker) на накопичувачі, а також дозволяти або забороняти користувачам увімкнути для них BitLocker для них.

- Вибір методів відновлення знімних дисків, захищених BitLocker - дозволяє налаштувати контроль пропускання ключа відновлення та зберегти його в Active Directory.

Існують також політики щодо зміни типу шифрування (повного або лише зайнятого місця), що використовується алгоритмами шифрування.

- « Немає сенсу вимагати введення користувача та пароля в облікових записах користувачів Windows 11 - рішення

- Найкращий безкоштовний антивірус 2023 »